Attaque par déni de service

Une attaque par déni de service (DoS) est un type de cyberattaque dans lequel un acteur malveillant vise à rendre un ordinateur ou un autre appareil indisponible pour ses utilisateurs prévus en interrompant le fonctionnement normal de l’appareil. Les attaques DoS fonctionnent généralement en submergeant ou en saturant une machine ciblée de requêtes jusqu’à ce que le trafic normal ne puisse plus être traité, ce qui entraîne un déni de service pour les utilisateurs supplémentaires. Une attaque DoS se caractérise par l’utilisation d’un seul ordinateur pour lancer l’attaque.

Une attaque par déni de service distribué (DDoS) est un type d’attaque DoS qui provient de nombreuses sources distribuées, telles qu’une attaque DDoS par botnet.

Fonctionnement de l'attaque

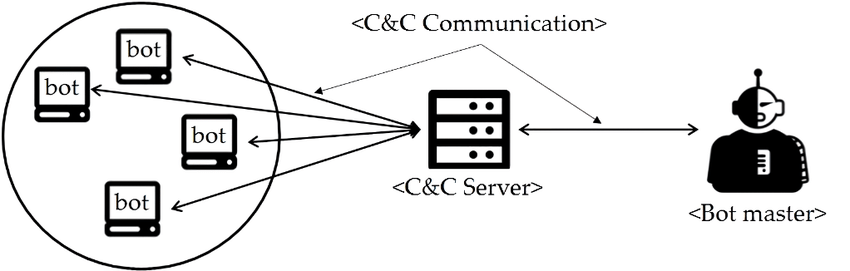

Recrutement de botnets : Le pirate informatique utilise des logiciels malveillants pour infecter un grand nombre d’ordinateurs, généralement sans le consentement de leurs propriétaires. Ces ordinateurs infectés sont appelés des « botnets ».

Coordination : Une fois qu’un botnet est en place, le pirate informatique peut les contrôler à distance, souvent à l’aide d’un serveur de commande et de contrôle (C&C). Cela lui permet de coordonner les actions de tous les ordinateurs infectés dans le botnet.

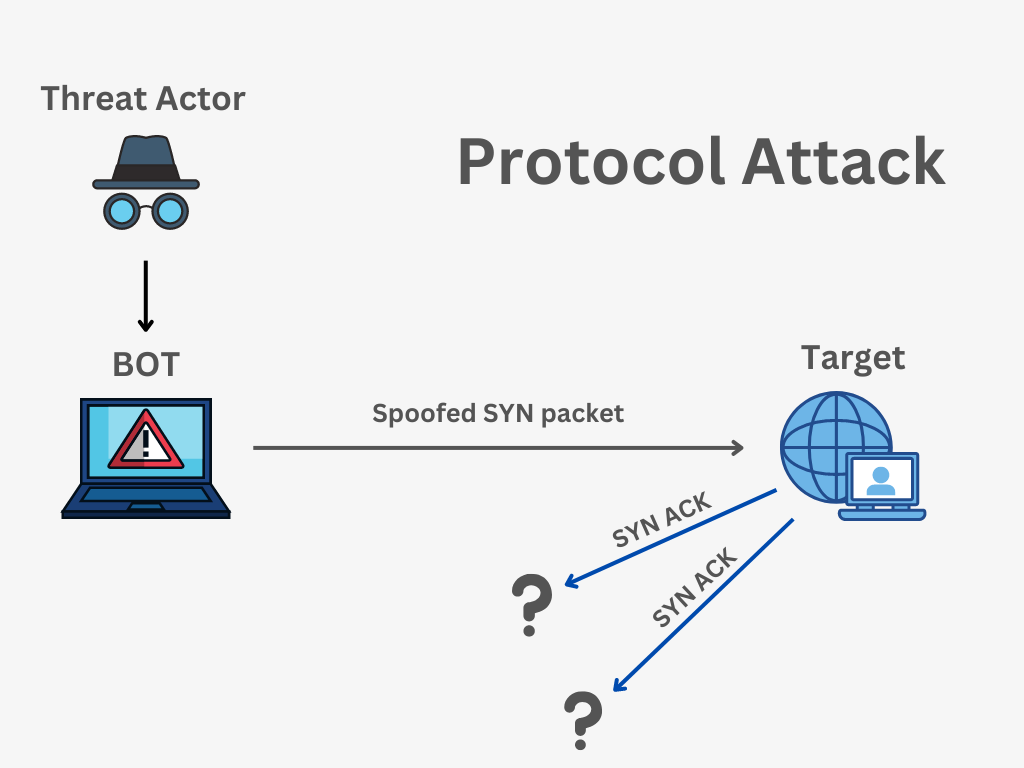

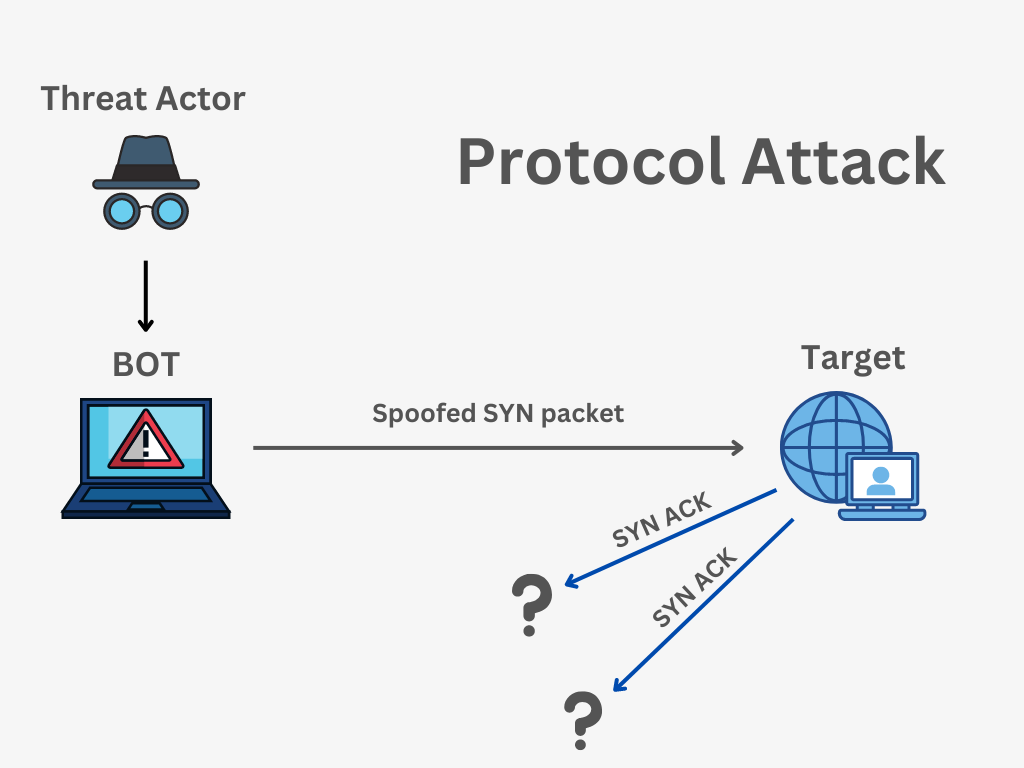

Lancement de l’attaque : Le pirate informatique utilise le botnet pour envoyer un flux massif de requêtes ou de trafic vers la cible désignée, telle qu’un serveur Web, un réseau informatique ou une application en ligne. Ce flux de trafic dépasse souvent la capacité du système cible à gérer les demandes légitimes, le rendant indisponible pour les utilisateurs légitimes.

Effets de l’attaque : Lorsqu’une attaque DDoS réussit, elle peut entraîner une interruption totale du service, rendant inaccessible le site Web, le service en ligne ou le réseau ciblé. Même si le système n’est pas complètement hors ligne, il peut subir une baisse significative de performance, ce qui affecte l’expérience utilisateur et peut entraîner des pertes financières pour l’organisation ciblée.

Durée et détection : Les attaques DDoS peuvent varier en termes de durée, allant de quelques minutes à plusieurs heures voire jours. Elles peuvent être difficiles à détecter et à contrer, surtout si elles sont bien planifiées et si le pirate informatique utilise des techniques pour masquer l’origine du trafic malveillant.